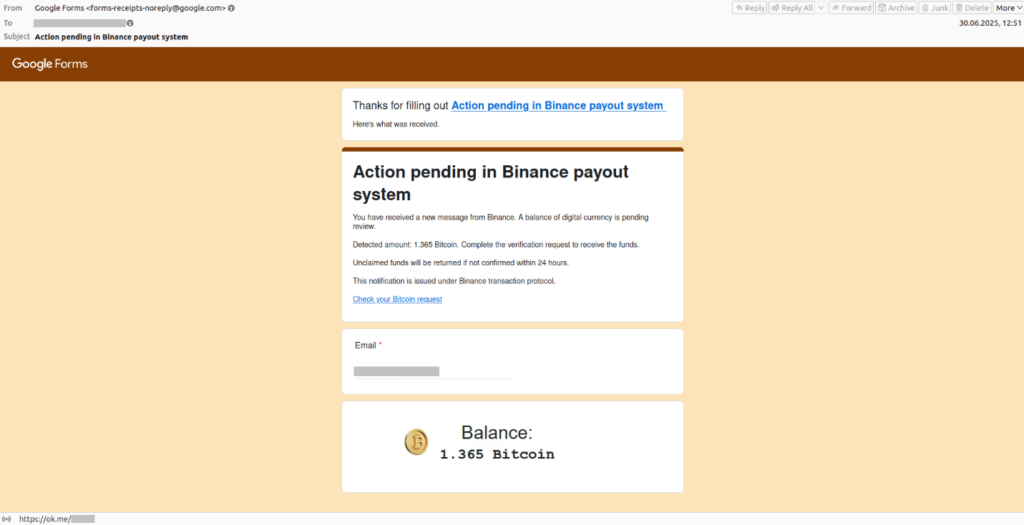

Una sofisticata truffa online sta colpendo gli utenti di criptovalute sfruttando uno degli strumenti gratuiti e più diffusi del Web, ovvero Google Forms. L’inganno si fonda sull’apparente affidabilità delle comunicazioni generate dal servizio di Google, che viene usato dai cybercriminali per aggirare i filtri antispam e indurre le vittime a cedere denaro o credenziali legate ai propri wallet crypto. Secondo quanto riportato da Kaspersky, i truffatori avviano l’attacco dopo aver ottenuto l’indirizzo e-mail della vittima – probabilmente tramite raccolte illecite, data leak o scraping. A quel punto compilano un modulo Google Forms inserendo l’e-mail della vittima nel campo risposte. Questo semplice gesto innesca automaticamente l’invio da parte di Google di una mail di conferma al destinatario, la quale ha tutte le sembianze di una comunicazione legittima.

L’email truffa inviata tramite Google Forms

L’inganno: una notifica che sembra vera

L’e-mail truffaldina è ingegnosamente costruita per sembrare una notifica ufficiale da parte di un servizio di scambio di criptovalute. Nella comunicazione viene indicato un presunto trasferimento in arrivo, comprensivo di importo e scadenza, e si invita l’utente a cliccare su un link per “ottenere il pagamento”. Il link rimanda però a un sito malevolo, che emula l’interfaccia di un portale crypto. A questo punto, alla vittima viene chiesto di contattare il cosiddetto “supporto blockchain” e di versare una commissione – sempre in criptovalute – per ricevere il trasferimento promesso. Una volta effettuato il pagamento, ovviamente, il trasferimento non avviene e il denaro inviato finisce nelle mani dei truffatori.

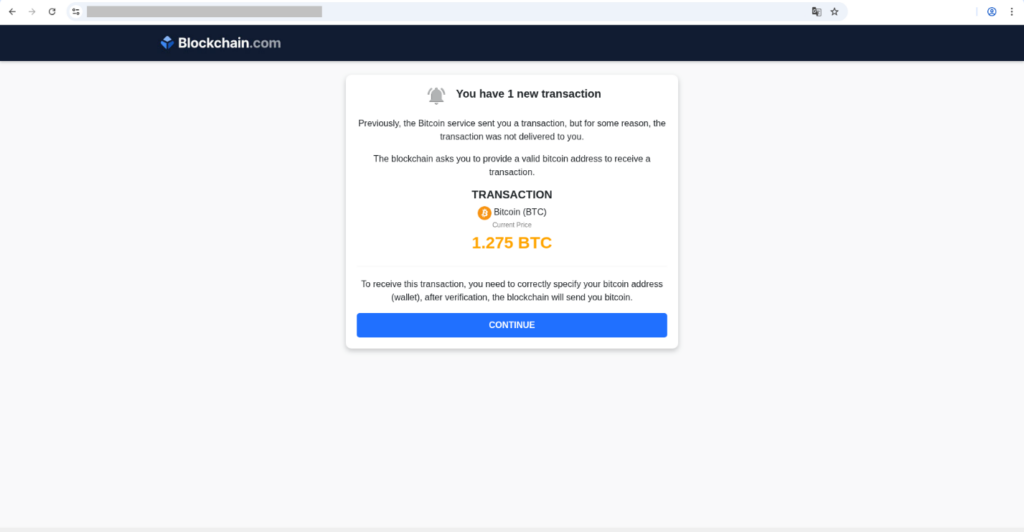

Dopo aver cliccato sul link contenuto nell’e-mail, l’utente viene indirizzato a un sito web fraudolento che simula una piattaforma per le transazioni di criptovalute.

Perché la truffa funziona?

Ciò che rende particolarmente pericolosa questa truffa è la legittimità apparente dell’e-mail. Provenendo da un dominio autentico di Google, riesce facilmente a superare i filtri antispam, finendo direttamente nella casella principale delle vittime. Inoltre, la struttura del messaggio – che riprende l’interfaccia dei moduli Google, con logo, intestazione e riepilogo delle risposte – rafforza l’illusione di trovarsi davanti a una notifica reale.

“Questa campagna evidenzia come i cybercriminali riescano a sfruttare in modo astuto una piattaforma affidabile e diffusa per colpire gli utenti di criptovalute”, ha spiegato Andrey Kovtun, Email Threats Protection Group Manager di Kaspersky. “Sfruttando la credibilità della piattaforma per aggirare i filtri antispam e approfittando della scarsa familiarità degli utenti con questo formato, gli attaccanti riescono a convincere le vittime a rivelare informazioni sensibili o a effettuare transazioni fraudolente.”

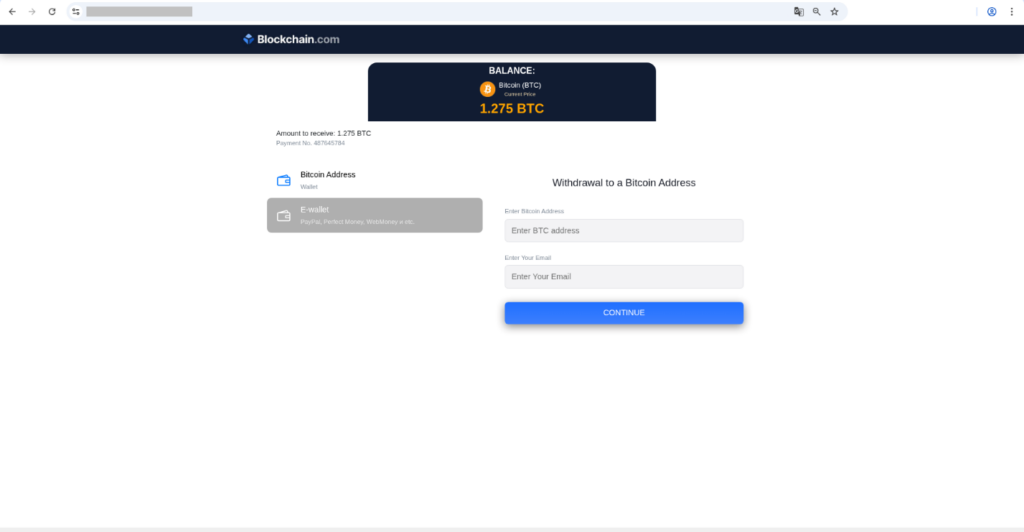

Il sito clone e la richiesta di pagamento

Dopo aver cliccato sul link fornito nella e-mail, la vittima viene reindirizzata a una pagina Web che riproduce fedelmente l’aspetto di un portale di transazioni crypto. Il sito chiede di completare l’operazione con un pagamento iniziale, con la falsa promessa che la commissione serva a sbloccare il trasferimento. In alcuni casi viene anche offerta l’opzione di contattare un “agente di supporto”, spesso un bot o un attore umano che contribuisce a mantenere credibile l’inganno.

Richiesta all’utente di pagare una commissione in cripto per ricevere la transazione promessa.

Come difendersi da questa minaccia

Kaspersky invita gli utenti a non sottovalutare questi attacchi, sottolineando come la fiducia riposta in strumenti apparentemente innocui come Google Forms possa essere strumentalizzata con grande efficacia. L’azienda fornisce alcune semplici ma fondamentali raccomandazioni per proteggersi:

-

Evitare di cliccare su link contenuti in e-mail non richieste, soprattutto se legati a pagamenti o trasferimenti inattesi.

-

Verificare sempre l’attendibilità della fonte: un modulo Google ricevuto senza averlo compilato è già un primo segnale di allarme.

-

Controllare con attenzione gli elementi visivi e testuali del messaggio, alla ricerca di incongruenze, errori grammaticali o loghi non coerenti.

-

Utilizzare una soluzione di sicurezza affidabile, in grado di bloccare l’accesso a siti web truffaldini e di monitorare le comunicazioni e-mail sospette.

*illustrazione articolo progettata da Kaspersky

The post Truffa cripto via Google first appeared on Hackerjournal.it.