Acronis, azienda leader nella protezione dei dati e nella cybersecurity, ha recentemente scoperto una nuova campagna malware che sfrutta il crescente interesse per i videogiochi indie per colpire gli utenti con una sofisticata famiglia di infostealer. L’allarme arriva dall’Acronis Threat Research Unit (TRU), che ha identificato una serie di software malevoli camuffati da giochi apparentemente innocui e distribuiti attraverso canali informali come Discord.

Giochi da tenere d’occhio

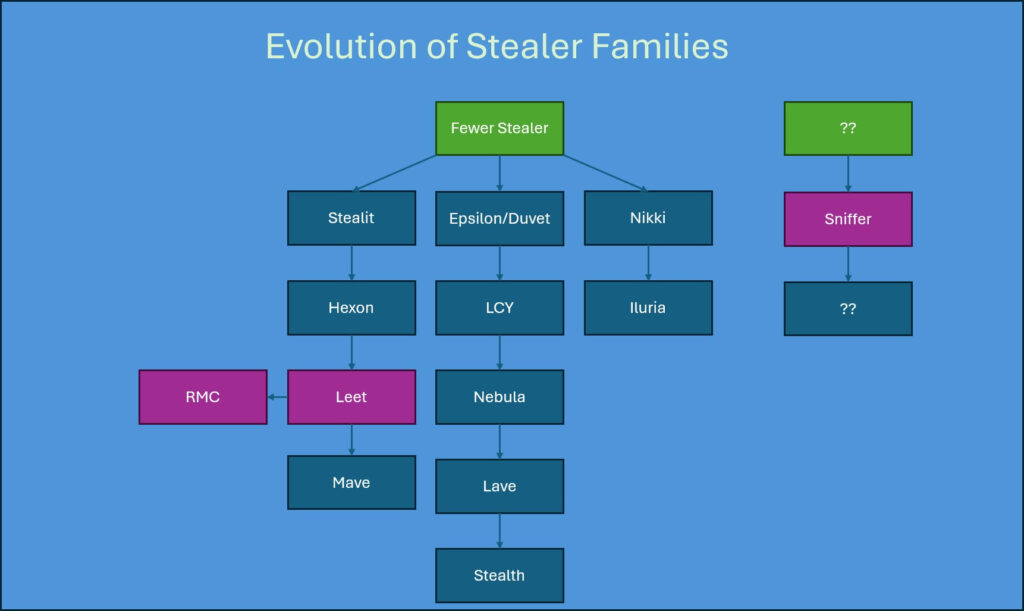

I titoli sotto accusa, come Baruda Quest, Warstorm Fire e Dire Talon, sono in realtà vettori di tre varianti di infostealer: Leet Stealer, RMC Stealer e Sniffer Stealer. Questi malware si diffondono con l’inganno, presentandosi come giochi inediti o in fase di lancio, spesso promossi con grafiche curate, video su YouTube e falsi siti web che imitano titoli realmente esistenti. La strategia mira a trarre in inganno i gamer più curiosi, spingendoli a scaricare eseguibili infetti convinti di accedere a contenuti esclusivi.

Come agisce il malware?

Una volta eseguiti, gli installer fraudolenti avviano il furto di informazioni sensibili: credenziali di accesso, cookie, token Discord, dati legati a portafogli di criptovalute, e perfino messaggi privati. Si tratta di una minaccia completa che punta alla compromissione totale dell’identità digitale delle vittime. L’analisi tecnica condotta da Acronis ha rivelato dettagli particolarmente interessanti. A causa di un errore da parte degli autori, i ricercatori sono riusciti ad accedere al codice sorgente non offuscato di RMC Stealer. Questo ha permesso di comprendere in profondità le funzionalità avanzate del malware, che impiega tecniche di evasione dalle sandbox, raccoglie dati da tutti i browser principali e può scaricare ulteriori payload per espandere l’attacco.

Le origini dell’attacco

In molti dei campioni studiati, sono emerse tracce linguistiche in portoghese e turco, suggerendo una possibile origine della campagna tra Brasile e Turchia. Tuttavia, il numero crescente di infezioni segnalate negli Stati Uniti indica che la minaccia è ormai diffusa a livello globale, complice l’uso di piattaforme internazionali come Discord, che consente la rapida circolazione dei file infetti tra le community. Il rischio maggiore, sottolinea Acronis, è l’apparente innocuità dei file eseguibili. Gli utenti, spinti dalla curiosità o dal desiderio di testare nuovi giochi, non sospettano la reale natura del contenuto scaricato. Questo rende la campagna particolarmente efficace e insidiosa, soprattutto tra i più giovani o tra coloro che frequentano attivamente community online di gaming.

La soluzione

La risposta tecnologica a questa nuova minaccia arriva da Acronis Cyber Protect Cloud, che è in grado di rilevare e bloccare efficacemente gli infostealer, impedendo non solo il furto di dati e la compromissione degli account, ma anche l’eventuale propagazione del malware ad altri utenti. Questa scoperta conferma ancora una volta quanto sia fondamentale abbinare software di protezione avanzati a una consapevolezza informatica diffusa, soprattutto in contesti apparentemente innocui come il gaming. I cybercriminali sanno bene dove colpire: dietro l’illusione del divertimento e della novità si nascondono trappole digitali sempre più raffinate.

The post Videogiochi indie con il malware dentro first appeared on Hackerjournal.it.