BlackArch Linux è una distribuzione Linux basata su Arch Linux, progettata specificamente per i professionisti della sicurezza informatica e gli esperti di penetration testing. BlackArch è nota per il suo vastissimo arsenale di strumenti dedicati al penetration testing, all'analisi forense, al reverse engineering, e alla ricerca di vulnerabilità, rendendola una delle distribuzioni più complete per chi lavora nel campo della sicurezza IT.

Caratteristiche Principali

Basato su Arch Linux: BlackArch eredita la filosofia di Arch Linux, una distribuzione minimalista, altamente configurabile e rolling release. Questo significa che BlackArch è aggiornato costantemente con le ultime versioni del software e può essere personalizzato in modo estremo, offrendo un controllo totale agli utenti esperti.

Oltre 2800 Strumenti di Sicurezza: Uno dei punti di forza di BlackArch è la sua immensa collezione di strumenti per il penetration testing, che conta oltre 2800 tool organizzati in varie categorie come:

Information Gathering: strumenti per la raccolta di informazioni come Nmap, theHarvester e Recon-ng.

Vulnerability Assessment: strumenti per l'analisi delle vulnerabilità come OpenVAS e Nikto.

Exploitation: strumenti per l'esecuzione di exploit come Metasploit, ExploitDB e SQLMap.

Wireless Testing: strumenti per il testing delle reti Wi-Fi, tra cui Aircrack-ng e Reaver.

Forensics: strumenti per l'analisi forense digitale come Autopsy e Sleuth Kit.

Web Application Testing: strumenti per la verifica della sicurezza delle applicazioni web come Burp Suite e OWASP ZAP.

Architettura Leggera e Modulare: Come Arch Linux, BlackArch è altamente configurabile. Gli utenti possono installare solo i componenti e gli strumenti di cui hanno bisogno, rendendo il sistema leggero e performante. È possibile installare BlackArch sia come distribuzione completa, sia come set di strumenti aggiuntivi su un'installazione esistente di Arch Linux.

Architettura Rolling Release: Essendo una rolling release, BlackArch è sempre aggiornato con le ultime versioni dei pacchetti software, strumenti e kernel Linux. Questo assicura che i professionisti della sicurezza informatica abbiano accesso alle versioni più recenti degli strumenti, migliorando l'efficacia del loro lavoro.

Installazione Versatile: BlackArch può essere installato in vari modi:

ISO Live: Permette di utilizzare BlackArch direttamente da un supporto live (CD, DVD, USB) senza necessità di installazione.

Installazione Completa: BlackArch può essere installato come distribuzione primaria su disco rigido, offrendo l'esperienza completa con tutti gli strumenti e l'ambiente Arch Linux.

Installazione su Arch Linux Esistente: Gli utenti che hanno già Arch Linux installato possono aggiungere il repository di BlackArch e installare gli strumenti di penetration testing direttamente sulla loro installazione esistente.

Supporto per Ambienti Desktop Multipli: BlackArch offre il supporto per diversi ambienti desktop leggeri, come Openbox, Fluxbox, Awesome, e i3, tutti scelti per minimizzare l'uso delle risorse, lasciando il massimo della potenza di elaborazione per gli strumenti di sicurezza.

Documentazione e Community: BlackArch fornisce una documentazione dettagliata che copre l'installazione, la configurazione e l'uso degli strumenti. Inoltre, la comunità di BlackArch è attiva e pronta a fornire supporto attraverso forum e canali IRC.

Nessun'altra distribuzione di sicurezza offre una collezione così vasta di strumenti. BlackArch è perfetta per chi lavora in ambienti professionali o accademici, dove è necessario un ampio set di strumenti per testare la sicurezza delle reti e dei sistemi. La natura minimalista e modulare di BlackArch permette agli utenti di costruire esattamente il sistema che desiderano, installando solo ciò che è necessario per il loro lavoro, riducendo l'ingombro di software superfluo. Con aggiornamenti costanti, BlackArch offre sempre le versioni più recenti degli strumenti di sicurezza, rendendo più facile tenersi al passo con le nuove vulnerabilità e tecniche di attacco.

Utilizzi Tipici

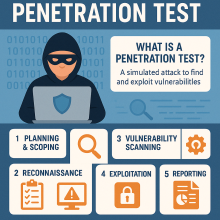

Penetration Testing: BlackArch fornisce tutti gli strumenti necessari per eseguire test di penetrazione su reti, applicazioni web, sistemi wireless, e molto altro.

Analisi Forense: Con strumenti dedicati al forensics, BlackArch è anche ideale per investigazioni post-incidente, come il recupero di dati, l'analisi di dischi e la decrittazione di informazioni.

Ricerca di Vulnerabilità: I ricercatori della sicurezza possono utilizzare BlackArch per scoprire vulnerabilità in applicazioni, reti e dispositivi, sfruttando strumenti specializzati nel vulnerability scanning e nell’exploitation.

Strumenti Principali Preinstallati

BlackArch include una vasta gamma di strumenti, tra cui:

Metasploit: Uno dei framework più completi per lo sviluppo e l'esecuzione di exploit.

Nmap: Il famoso scanner di rete per l'analisi della topologia di rete e la scoperta di servizi.

Wireshark: Strumento per l'analisi del traffico di rete.

Aircrack-ng: Suite di strumenti per testare la sicurezza delle reti wireless.

John the Ripper: Cracker di password open-source.

SQLMap: Strumento per il rilevamento e lo sfruttamento delle vulnerabilità SQL injection.

Requisiti Minimi di Sistema

Processore: CPU a 64-bit.

RAM: Almeno 512 MB di RAM per l'utilizzo live, anche se 2 GB o più sono raccomandati per eseguire test più intensivi.

Spazio su Disco: Almeno 20 GB di spazio libero per l'installazione completa.

Scheda Grafica: Compatibile con risoluzioni standard; non è richiesta una GPU dedicata per l'utilizzo di base.

Per iniziare a utilizzare BlackArch, puoi scaricare l'ISO dal sito ufficiale e avviarlo come sistema live da una chiavetta USB o un CD. Se preferisci un'installazione permanente, puoi seguire la procedura guidata per installarlo su disco rigido. In alternativa, se sei già un utente di Arch Linux, puoi aggiungere il repository di BlackArch e installare solo gli strumenti di cui hai bisogno.

BlackArch Linux è una distribuzione potente e completa per i professionisti della sicurezza informatica e i penetration tester. Con oltre 2800 strumenti preinstallati e una piattaforma basata su Arch Linux, offre flessibilità, scalabilità e tutto il necessario per eseguire test di sicurezza avanzati. Che tu sia un esperto di sicurezza o un ricercatore, BlackArch è un'ottima scelta per affrontare qualsiasi sfida nel campo della sicurezza IT.